ĪĪĪĪ┐©░═╦╣╗∙Į±─Ļ 6 į┬░l(f©Ī)¼F(xi©żn)╠O(p©¬ng)╣¹ iOS įO(sh©©)éõųą┤µį┌ Triangulation ┬®Č┤Ż¼įō┬®Č┤į╩įS║┌┐═Ž“╩▄║”š▀░l(f©Ī)╦═╠žČ© iMessage ╬─╝■▀M(j©¼n)ąą▀h(yu©Żn)│╠┤·┤a╣źō¶Ż¼▓╗▀^(gu©░)«ö(d©Īng)Ģr(sh©¬)┐©░═╦╣╗∙│÷ė┌“░▓╚½ę¬Ū¾”ø](m©”i)ėą╣½▓╝┬®Č┤╝Ü(x©¼)╣Ø(ji©”)ĪŻ

ĪĪĪĪ─┐Ū░┐©░═╦╣╗∙ęčĮø(j©®ng)š²╩Į╣½ķ_(k©Īi)┴╦▀@ĒŚ(xi©żng) Triangulation ┬®Č┤Ą─š{(di©żo)▓ķł¾(b©żo)ĖµŻ¼ITų«╝ęūóęŌĄĮŻ¼▀@ĒŚ(xi©żng) Triangulation ┬®Č┤ų„ę¬ė╔ 4 ĒŚ(xi©żng)┴Ń╚š┬®Č┤śŗ(g©░u)│╔Ż║

ĪĪĪĪFontParser ┬®Č┤ CVE-2023-41990

ĪĪĪĪš¹öĄ(sh©┤)ęń│÷┬®Č┤ CVE-2023-32434

ĪĪĪĪā╚(n©©i)┤µĒō(y©©)├µ▒Żūo(h©┤)╣”─▄┬®Č┤ CVE-2023-38606

ĪĪĪĪWebKit ┬®Č┤ CVE-2023-32435

ĪĪĪĪ┐©░═╦╣╗∙┬ĢĘQ(ch©źng)Ż¼īŹ(sh©¬)ļH╔Žį┌ 2019 ─ĻĄ─ iOS 16.2 ųąŻ¼Š═ėą║┌┐═ćLįć?y©ón)¹ė?Triangulation ┬®Č┤░l(f©Ī)Ų╣źō¶Ż¼▓╗▀^(gu©░)ų▒ĄĮĮ±─Ļ 6 į┬┐©░═╦╣╗∙╣½▓╝ŽÓĻP(gu©Īn)┬®Č┤║¾╠O(p©¬ng)╣¹▓┼▀M(j©¼n)ąąą▐Å═(f©┤)Ż¼▀@ęŌ╬Čų°“║┌┐═łF(tu©ón)ĻĀ(du©¼)įńęčČÓ┤╬└¹ė├ŽÓĻP(gu©Īn)┬®Č┤░l(f©Ī)Ų╣źō¶”ĪŻ

ĪĪĪĪō■(j©┤)ŽżŻ¼║┌┐═ų„ę¬└¹ė├ CVE-2023-41990 ┬®Č┤░l(f©Ī)╦═É║ęŌ iMessage ╬─╝■Ż¼Å─Č°į┌╩▄║”š▀įO(sh©©)éõ╔Ž▀\(y©┤n)ąąę╗ĒŚ(xi©żng)╩╣ė├ JavaScript ŠÄīæ(xi©¦)Ą─“ÖÓ(qu©ón)Ž▐½@╚Ī╣żŠ▀”Ż¼ų«║¾└¹ė├ CVE-2023-32434 ┬®Č┤½@╚Īā╚(n©©i)┤µūxīæ(xi©¦)ÖÓ(qu©ón)Ž▐Ż¼į┘╩╣ė├ CVE-2023-38606 ┬®Č┤└@▀^(gu©░)╠O(p©¬ng)╣¹Ą─ā╚(n©©i)┤µĒō(y©©)├µ▒Żūo(h©┤)╣”─▄(Page Protection Layer)Ż¼ų«║¾▒Ń─▄═Ļ╚½┐žųŲ╩▄║”š▀Ą─įO(sh©©)éõĪŻ

ĪĪĪĪį┌┤╦ų«║¾Ż¼║┌┐═└¹ė├ WebKit ųąĄ─ CVE-2023-32435 ┬®Č┤ŪÕ└Ē║██EŻ¼▓óųžÅ═(f©┤)═©▀^(gu©░)Ž╚Ū░Ą─┬®Č┤üĒ(l©ói)╝ė▌dĖ„ĘNÉ║ęŌ│╠ą“ĪŻ

ĪĪĪĪ┐©░═╦╣╗∙┬ĢĘQ(ch©źng)Ż¼▀@╩Ū蹊┐łF(tu©ón)ĻĀ(du©¼)╦∙ęŖ(ji©żn)▀^(gu©░)Ą─“ūŅÅ═(f©┤)ļsĄ─╣źō¶µ£”Ż¼║┌┐═Ū╔├Ņ└¹ė├┴╦╠O(p©¬ng)╣¹ąŠŲ¼ųąĄ─ė▓╝■ÖC(j©®)ųŲ┬®Č┤Ż¼Å─Č°│╔╣”ł╠(zh©¬)ąąŽÓĻP(gu©Īn)╣źō¶Ż¼▀@ūŃęįūC├„╝┤╩╣įO(sh©©)éõ▄ø╝■ōĒėą╦∙ų^Ė„ĘNŽ╚▀M(j©¼n)╝ė├▄▒Żūo(h©┤)ÖC(j©®)ųŲŻ¼Ą½╚¶ė▓╝■ÖC(j©®)ųŲųą┤µį┌┬®Č┤Ż¼▒Ń╚▌ęū▒╗║┌┐═╚ļŪųĪŻ

ĪĪĪĪ╬─š┬ā╚(n©©i)╚▌āH╣®ķåūxŻ¼▓╗śŗ(g©░u)│╔═Č┘YĮ©ūhŻ¼šł(q©½ng)ųö(j©½n)╔„ī”(du©¼)┤²ĪŻ═Č┘Yš▀ō■(j©┤)┤╦▓┘ū„Ż¼’L(f©źng)ļU(xi©Żn)ūįō·(d©Īn)ĪŻ

║Żł¾(b©żo)╔·│╔ųą...

║Ż╦ćAIĄ──Żą═ŽĄĮy(t©»ng)į┌ć°(gu©«)ļH╩ął÷(ch©Żng)╔ŽÅV╩▄║├įu(p©¬ng)Ż¼─┐Ū░šŠā╚(n©©i)└█ėŗ(j©¼)─Żą═öĄ(sh©┤)│¼▀^(gu©░)80╚f(w©żn)éĆ(g©©)Ż¼║Ł╔wīæ(xi©¦)īŹ(sh©¬)ĪóČ■┤╬į¬Īó▓Õ«ŗ(hu©ż)ĪóįO(sh©©)ėŗ(j©¼)Īóözė░Īó’L(f©źng)Ė±╗»łDŽ±Ą╚ČÓŅÉ(l©©i)ą═æ¬(y©®ng)ė├ł÷(ch©Żng)Š░Ż¼╗∙▒ŠĖ▓╔w╦∙ėąų„┴„äō(chu©żng)ū„’L(f©źng)Ė±ĪŻ

9į┬9╚šŻ¼ć°(gu©«)ļHÖÓ(qu©ón)═■╩ął÷(ch©Żng)š{(di©żo)čąÖC(j©®)śŗ(g©░u)ėóĖ╗┬³(Omdia)░l(f©Ī)▓╝┴╦ĪČųąć°(gu©«)AIįŲ╩ął÷(ch©Żng)Ż¼1H25ĪĘł¾(b©żo)ĖµĪŻųąć°(gu©«)AIįŲ╩ął÷(ch©Żng)░ó└’įŲš╝▒╚8%╬╗┴ąĄ┌ę╗ĪŻ

9į┬24╚šŻ¼╚A×ķ└żņ`š┘ķ_(k©Īi)Ī░ųŪ─▄¾w“×(y©żn)Ż¼ę╗Ų┴ĄĮ╬╗Ī▒╚A×ķIdeaHubŪ¦ąą░┘śI(y©©)¾w“×(y©żn)╣┘ėŗ(j©¼)äØ░l(f©Ī)▓╝Ģ■(hu©¼)ĪŻ

č┼±R╣■ū“╚šą¹▓╝═Ų│÷ā╔┐ŅŅ^┤„╩ĮČ·ÖC(j©®)Ż¼Ęųäe╩ŪŲĮ░Õš±─żĄ─YH-4000║═äė(d©░ng)╚”įŁ└ĒĄ─YH-C3000ĪŻ

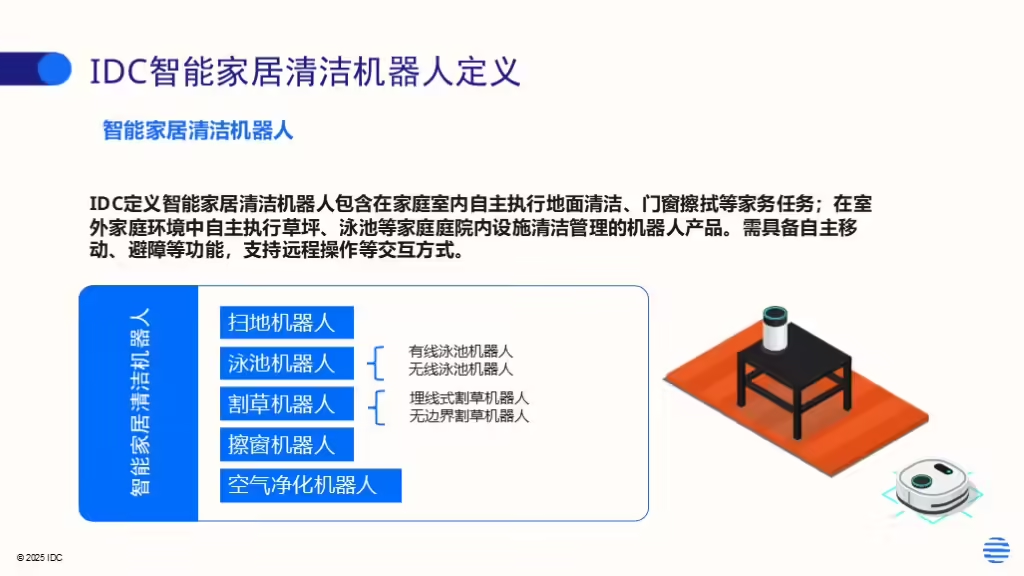

IDCĮ±╚š░l(f©Ī)▓╝Ą─ĪČ╚½Ū“ųŪ─▄╝ęŠėŪÕØŹÖC(j©®)Ų„╚╦įO(sh©©)éõ╩ął÷(ch©Żng)╝ŠČ╚Ė·█Öł¾(b©żo)ĖµŻ¼2025─ĻĄ┌Č■╝ŠČ╚ĪĘ’@╩ŠŻ¼╔Ž░ļ─Ļ╚½Ū“ųŪ─▄╝ęŠėŪÕØŹÖC(j©®)Ų„╚╦╩ął÷(ch©Żng)│÷žø1,2╚f(w©żn)┼_(t©ói)Ż¼═¼▒╚į÷ķL(zh©Żng)33%Ż¼’@╩Š│÷ŲĘŅÉ(l©©i)ÅŖ(qi©óng)ä┼Ą─╩ął÷(ch©Żng)ąĶŪ¾ĪŻ